Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat Anfang 2022 ein Eckpunktepapier zum Thema self-sovereign Identities (SSI) veröffentlicht. Im Folgenden möchte das IDunion Konsortium dazu Stellung nehmen. Es wird aufgezeigt, in welchen Punkten IDunion mit dem BSI-Eckpunktepapier übereinstimmt, und wo eine differenzierte Position vertreten wird. Wir möchten durch unsere Ergänzungsvorschläge einen öffentlichen Dialog anregen und die sachliche Auseinandersetzung mit dem Thema fördern.

Kurzfassung

- wir begrüßen die Betrachtung und Analyse von SSI durch das BSI

- wir stimmen in wesentlichen Punkten überein

- wir sehen allerdings auch Differenzen, die wir in dieser Stellungnahme darlegen wollen

- SSI bietet in unseren Augen Mehrwerte in domänen- und jurisdiktionsübergreifenden Anwendungsfällen

- wir freuen uns auf einen weiteren konstruktiven Austausch zwischen relevanten Akteuren, um zukünftige Entwicklungen in SSI mit Hinblick auf regulatorische Anforderungen planen zu können.

IDunion

IDunion ist ein gefördertes Projektkonsortium aus dem Forschungsverbund “Sichere digitale Identitäten” des BMWK. Das Konsortium setzt sich aus 15 Konsortialpartnern und weiteren mehr als 40 assoziierten Partnern und Kontributoren zusammen. Das Konsortium wächst stetig und hat internationale Partner.

Ziel von IDunion ist der Aufbau eines vertrauensvollen, dezentralen Ökosystems für digitale Identitäten und Nachweise, die national wie international von natürlichen und juristischen Personen nutzbar sind.

Um unser Ziel zu erreichen, gründen wir eine europäische Genossenschaft, beginnen mit der Pilotierung einfacher Anwendungsfälle bis hin zur produktiven Umsetzung komplexer Anwendungsfälle. Die Interoperabilität zu bestehenden oder anderen sich entwickelnden Technologien ist uns dabei genauso wichtig wie die Einhaltung der DSGVO und der SSI Prinzipien. Mit dieser Herangehensweise wollen wir im letzten Schritt unserer Entwicklung stark regulierte Anwendungsfälle umsetzen und den Fokus erweitern auf Identitäten für Maschinen und Dinge.

Wir arbeiten mit anderen Ökosystemen und Schaufensterprojekten zusammen und integrieren bestehende Lösungen, wie die eID-Funktion des Personalausweises in Deutschland.

Mit einem heterogenen Partnernetzwerk im Konsortium stellen wir die Verwendung in allen wichtigen Wirtschaftszweigen sicher. Vom eGovernment und Bildung über Finance und Industry bis hin zum eHealth. Diese Breite ist zugleich eine Herausforderung, denn die Anforderungen an die Identitäten und Nachweise sind dadurch so unterschiedlich wie ihre Anwendungsbereiche. Die Projektergebnisse werden dabei immer mit dem Projektträger als auch interessierten Ministerien geteilt und sogar gemeinsame Piloten zur Erprobung durchgeführt.

IDunion betreibt seit 2020 erfolgreich ein Testnetzwerk mit über 15 Knoten, der Start eines Produktivnetzwerks zusammen mit einer Governance unter der europäischen Genossenschaft ist für 2022 geplant.

IDunion ist nicht nur Betreiber eines technischen Netzwerks, sondern leistet auch Arbeit zur Koordination und Weiterentwicklung des SSI-Ökosystems, z.B. durch OpenSource-Kontribution, Governance-Framework, Konformitätskriterien und in der Standardisierung.

IDunion Verständnis von SSI mit DLT

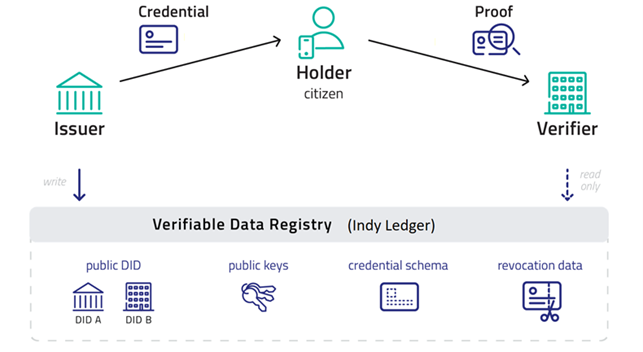

IDunion möchte eine Lösung basierend auf dem Konzept und Prinzipien von “Self Sovereign Identities” bereitstellen, die 2016 von Christopher Allen definiert wurden. Um diese zu schützen, möchten wir auf einem DLT-Netzwerk Schemadaten, Revozierungsdaten und öffentliche Schlüssel von juristischen Personen hochverfügbar und dezentral speichern, nicht jedoch Informationen von Privatpersonen oder mit Personenbezug. Diese liegen ausschließlich in der Hoheit der Personen selbst, z.B. in einer Wallet.

IDunion hat sich zunächst für eine Erprobung von Hyperledger Indy/Aries entschieden, einem der zur Zeit am weitesten entwickelten und am weitesten verbreiteten Technologiestacks. Dieser Stack ermöglicht uns, eine datenschutzfreundliche Open Source Lösung zu entwickeln.

Neben Indy werden alternative Technologien untersucht und erprobt, wie LD Proofs, BBS+, KERI und OpenID Connect sowie andere Ledger-Technologien und Entwicklungen, wie z.B. die European Blockchain Service Infrastructure (EBSI). Wir benutzen, wo möglich, anerkannte bestehende Standards, Methoden und Technologien.

Das DLT-Netzwerk dient uns als Vertrauensanker sowie als Nachschlagewerk beim Prozess der Verifikation von Attributen, ohne den Aussteller selbst zu kontaktieren und nicht bei einer einzelnen vertrauensvollen Institution anfragen zu müssen. So vermeiden wir eine etwaige Profilbildung. Um dieses Vertrauen herzustellen, erarbeiten wir ein Governance-Regelwerk, Konformitätskriterien und prüfen die juristischen Personen sehr gründlich.

Wir setzen bei der Vertrauensbildung auf etablierte Systeme wie Zertifikate, TSP, hierarchische Vertrauensketten und distanzieren uns von früheren, libertären Ideen, die mit SSI assoziiert wurden.

Akteure im IDunion Ökosystem sollten sich gegenseitig ihre Identität und Authentizität abhängig vom jeweiligen Anwendungsfall bestätigen, um das Vertrauen in den Gegenüber zu wahren, bevor Daten freigegeben werden. Entsprechende Konzepte, z.B. Trusted Verifier, wurden bereits entwickelt und werden derzeit implementiert. Das Vertrauen wird hierarchisch hergestellt und über eine Governance geregelt. In IDunion sind die Partner identifiziert und die Teilnehmer der Blockchain gehen Vertragsbeziehungen ein.

Gemeinsamkeiten in der Bewertung von SSI

Wir sehen viele Gemeinsamkeiten und Zustimmungen im Eckpunktepapier des BSI:

- Für die vollständige Digitalisierung von Prozessen in der Wirtschaft und im öffentlichen Bereich benötigen wir Personen-, Unternehmens- und Geräteidentitäten, die die jeweils notwendigen eIDAS Vertrauensniveaus aufweisen.

- Für die Umsetzung von SSI benötigt man nicht zwingend eine Blockchain/Ledger. Man kann SSI ohne Ledger realisieren oder als Hybridlösung. Hier ist eine weiterführende Diskussion über die Chancen und Mehrwerte einer dezentralen, verteilten Lösung interessant.

- DIDs von Privatpersonen sollten nicht auf einem Ledger veröffentlicht werden; Informationen auf dem Ledger sind insbesondere für Unternehmensidentitäten und Behörden sinnvoll.

- Vertrauen ist insbesondere für regulierte Anwendungsfälle ein essenzieller Bestandteil des gesamten Ökosystems. Aus diesem Grund benötigen wir ein geeignetes Vertrauenskonzept, das die Authentizität des Issuers bzw. Verifiers sicherstellt und das auch aus Nutzersicht in der UX der Wallet Geltung findet. Dabei steht ein zentraler (staatlicher) Vertrauensanker in (dezentraler) SSI nicht im Widerspruch.

- Standardisierungs- und Gremienarbeit ist essenziell für ein sicheres System und deren Bewertung. Der SSI Softwarestack wird in verschiedenen internationalen Standardisierungs- und Industriegremien entwickelt:

- W3C Decentralized Identifiers

- W3C Verifiable Credentials

- DIF DIDComm Messaging (Identity Foundation)

- Hyperledger Aries Interop Profile (1.0/2.0)

- OpenIDConnect (OpenIDFoundation)

- beginnende Standardisierung der AnonCreds 1.0

- BBS+

- Es besteht die Notwendigkeit weiterer Standardisierungsbemühungen bei ISO, CEN (TC224), ETSI (JaDES), IETF.

- Darüber hinaus müssen SSI Systeme notwendige Sicherheits- und Compliance Voraussetzungen erfüllen, die wie z.B. Kryptoagilität noch nicht in den technischen Systemen realisiert sind.

Unterschiede in der Bewertung von SSI

Neben den zahlreichen Übereinstimmungen mit dem Eckpunktepapier des BSI haben wir zu den folgenden Themenfeldern abweichende bzw. ergänzende Einschätzungen. Diese Einschätzungen möchten wir hier gerne erläutern:

- Das heutige Verständnis von SSI spiegelt keinesfalls libertäre, staatsmisstrauende Gedanken wider und verfolgt auch keine derartigen Lösungsansätze wie das Web-of-Trust. Wir verfolgen vielmehr den Ansatz, dass es verschiedene Trust Domains geben kann (Staat, GS1, GLEIF, Banken). Im Rahmen dieser Trust Domains können Credentials ausgestellt werden. Ein Verifier kann dann zwischen Credentials aus unterschiedlichen Domänen unterscheiden.

- Viele SSI-Ansätze benutzen verteilte Systeme wie DLT/Blockchain als Vertrauensanker mit unterschiedlichen Eigenschaften für Sicherheit und Privatsphäre. Wir vertreten den Standpunkt, dass Hyperledger Indy heute den Ansatz darstellt, der eine bestmögliche Privatsphäre fördert.

- Im Gegensatz zu der im Eckpunktepapier kritischen Betrachtung der DLT sehen wir in ihrem Einsatz die Chance zur Schaffung von Vertrauen in einem dezentralen Netzwerk.

- Vertrauen wird innerhalb einer Vertrauensdomäne unterhalb eines sehr bekannten (well-known) Vertrauensankers ausgebaut. Beispielsweise können Vertrauensdomänen mittels TSPs nach eIDAS (z.B. Bundesdruckerei/D-Trust) oder zusätzlichen privaten Entitäten (GS1 oder GLEIF) realisiert werden.

- Wir sehen in dem Einsatz eines DLT-Netzwerkes auch die Möglichkeit der besseren Skalierbar- und Verfügbarkeit des Gesamtökosystems. DLT kann zudem bei der Revozierung ein höheres Level an Privatsphäre erreichen, als ein klassisches vom Austeller verwaltetes Sperrsystem.

- Neben den Punkten, welche Eigenschaften DLT derzeit fehlen, vermissen wir eine Betrachtung der Vorteile, die DLT gegenüber etablierten Systemen ohne Zusatzaufwand anbieten kann (unabhängig davon, ob diese in jedem Fall gefordert sind): Immutability & echte Dezentralität mit gleichberechtigten Knotenpunkten mittels Konsensus-Protokoll wären als Beispiele zu nennen.

- Gleichzeitig sollte die Rolle von DLT in SSI allgemein sowie im IDunion Projekt nicht überbewertet werden. Parallel werden in dem Projekt auch Methoden wie did:key und did:web eingesetzt, die ohne DLT auskommen.

- Wir erkennen an, dass es keine belastbaren Sicherheitsaussagen für SSI als Gesamtsystem gibt, jedoch viele Subkomponenten langfristig bereits erprobt sind, z. B. Konsens-Algorithmus, Merkle Trees und Transportverschlüsselung. Sub-Komponenten, wie z.B. Zero Knowledge Proof (ZKP), möchten wir gerne gemeinsam mit dem BSI untersuchen und bewerten, eigenständig und im Zusammenspiel mit den anderen Komponenten im SSI Gesamtsystem. Die von IDunion eingesetzte DLT/Blockchain Technologie ist eine Subkomponente, die wir während unseres Projektes auf ihre Sicherheit hin überprüfen werden. Die Ergebnisse werden von IDunion veröffentlicht.

- Das vom BSI benannte Problem der Datensouveränität kann auch SSI nicht vollständig lösen. Jedoch handelt es sich hierbei um ein technologisches Problem, das auch durch andere Technologien nicht ohne Weiteres zu lösen ist. SSI bietet aber viele Möglichkeiten, ein sicheres und DSGVO konformes System zur Verfügung zu stellen. DLT kann die DSGVO erfüllen, kann sie aber allein nicht durchsetzen.

- IDunion erfordert keine Anreizsysteme wie z.B. Kryptotoken oder Ähnliches. Herkömmliche pay-per-transaction Geschäftsmodelle können umgesetzt werden oder ein System als staatsfinanzierte Basisinfrastruktur für Identitäten.

- In IDunion werden weder Credentials noch Hashwerte auf der DLT gespeichert. Eine wesentliche Fragestellung ist, ob Hashwerte als personenbezogenes Datum gelten. Unsere SSI Lösung berücksichtigt dies bereits im Design und distanziert sich so von anderen SSI Lösungen.

- Folgenden Abschnitt finden wir missverständlich: „Da der Verlust privater Schlüssel erfahrungsgemäß nicht in jedem Fall zu verhindern ist, darf er nicht zum unwiederbringlichen Verlust von Credentials führen.“ SSI bietet eine Plattform für verschiedene Sicherheiten, und das Schlüsselmanagement ist abhängig von LoA:

- Für Credentials, die das Vertrauensniveau substantiell oder hoch erfüllen, muss eine Speicherung in einem sicheren Schlüsselspeicher wie SecureEnclave, Secure Elements oder HSM erfolgen. Aus diesem Grund kann unter Umständen kein Backup erstellt werden. In diesem Fall ist eine Revozierung des ursprünglichen Credentials erforderlich und danach eine erneute Ausstellung (Bsp. Digitaler Personalausweis).

- Für Credentials, die das Vertrauensniveau niedrig erfüllen, können auch andere Mechanismen zur Anwendung kommen, wie zum Beispiel das Differential Credential Security Konzept. Außerdem kann auch ein Cloud Backup unter Beachtung der erforderlichen Sicherheitsmaßnahmen realisiert werden. Bei einem Verlust kann das Credential dann aus einem Cloud Backup wiederhergestellt werden.

Chancen von SSI

Für ein digitales Identitäts- und Vertrauensökosystem sehen wir die folgenden Chancen:

- Die verschiedenen Nachweise können domänenübergreifend kombiniert und mit semantischen Modellen durch verschiedene Akteure interpretierbar gemacht werden. Dies ist in den eID, DTC oder mDL so nicht vorgesehen. So können VCs aus der Vertrauensdomäne des Staates kombiniert werden mit VCs aus anderen Vertrauensdomänen wie z.B. GS1, GLEIF oder Impfnachweise. All diesen Beispielen gemein ist, dass es regulatorische oder Anwendungsfall-spezifische Vorgaben gibt, die eine E2E-Verifizierbarkeit von Daten erfordern.

- SSI ist ein Konzept für ein Ökosystem, in dem viele Issuer und Verifier zusammenkommen und das effiziente Prozessabflüsse auf Basis gleicher Schnittstellen für diese unterschiedlichen Rollen ermöglicht. So kann eine Entität die Verifier- und Issuer-Rolle einnehmen. Beispielsweise identifiziert eine Behörde den Bürger zuerst, bevor sie ihm ein Credential ausstellt.

- In Kombination mit einem Trust Framework, wie der eIDAS-Verordnung, kann eine dezentrale SSI-Identitätsinfrastruktur Mechanismen für die Identifizierung, Authentifizierung und die Verifizierbarkeit der digitalen Nachweise bereitstellen.

Verifiable Credentials (VC) versprechen eine vereinfachte maschinenlesbare, automatisierte und skalierbare Verarbeitung dieser Nachweise.

Insbesondere für attribut- oder richtlinienbasierte Zugriffskontrolle für API-Endpunktsicherheit auf der Control Plane (Policy Decision Point) & Data Plane (Policy Enforcement Point) ist das von großer Bedeutung für Cybersecurity-Lösungen (siehe auch NIST Zero Trust Architecture [1] , Gaia-X).

In den von IDunion betrachteten Anwendungsfällen können nicht nur Menschen, sondern auch Unternehmen, Objekte und Maschinen eine dezentrale Identität nutzen. Die dazugehörigen Identifikatoren können über Vertrauensketten, analog zu X.509-Zertifikatspfade, autorisiert werden.

- VCs können auch eine große Rolle bei der behördlichen Registermodernisierung spielen und existierende Register um die Verifizierbakeit der darin enthaltenen Daten ergänzen. (z.B. öffentliche Register wie das der Marktstammdaten in der Energiewirtschaft). So sieht auch eIDAS 2.0 die Nutzung der öffentlichen Register als sog. Trusted Sources vor.

- SSI ermöglicht, die o.g. Chancen zu nutzen und dabei die Persönlichkeitsrechte der Menschen zu wahren. Im Gegensatz zu anderen Lösungen wird keine Profilbildung ermöglicht und auch keine personenbezogenen Daten zentral oder auf dem DLT gespeichert.

- Statt die Benutzeraccounts von zentraler Hand zu generieren und anschließend Berechtigungen zuzuweisen, könnte der Benutzer seine DID selbst generieren. Anschließend muss seine Identität nur noch geprüft und bestätigt werden. Berechtigungen werden vom Domänenverantwortlichen dezentral vergeben und mit VCs abgebildet. Die Nutzenden selbst sehen jederzeit, welche Berechtigungen sie zum aktuellen Zeitpunkt besitzen.

Ausblick

Im neuesten Bericht der ENISA befürwortet diese die SSI Technologie und den Softwarestack als eine vielversprechende Möglichkeit:[2] “Applicability to eIDAS, SSI and European eID Indy is the most advanced SSI solution based on blockchain and should be considered as one of technologies for the implementation of a European electronic identity wallet. According to the proposed revision of eIDAS, VCs will be issued by TSPs and named “electronic attestation of attributes”. Those trust services within the Hyperledger framework are the Stewards and trust anchors. The Indy network also provides the revocation functionality, which is required by eIDAS.”

Self-Sovereign Identity ist ein vielversprechender Kandidat für die (Qualified) Electronic Attestation of Attributes des neuen eIDAS Entwurfs. Wir möchten den Austausch mit dem BSI zu diesem Thema fortführen, um gemeinschaftlich die Potenziale von SSI zu ergründen und eine Digitalisierung Deutschlands auf dieser Grundlage voranzutreiben.

[1] NIST, Zero Trust Architecture

[2] https://www.enisa.europa.eu/publications/digital-identity-leveraging-the-ssi-concept-to-build-trust